Обеспечение безопасности данных

Доброго времени суток, коллеги! Сегодня я хотел бы поделиться своими соображениями а так же различной полезной информаций по теме безопасности данных. Ну и в целом по теме информационной безопасности.

Статья не претендует на какую-либо научность или академичность, так — всего лишь мои соображения на эту тему + немного копипасты…

Говоря «безопасность данных», обычно подразумевают необходимость защиты информации, с которой связан риск утраты и утрата которой будет иметь для нас негативный эффект. Говоря по простому «нам будет больно». Кому-то сугубо морально, а кому-то может и физически. Однако какую именно информацию нужно защищать?

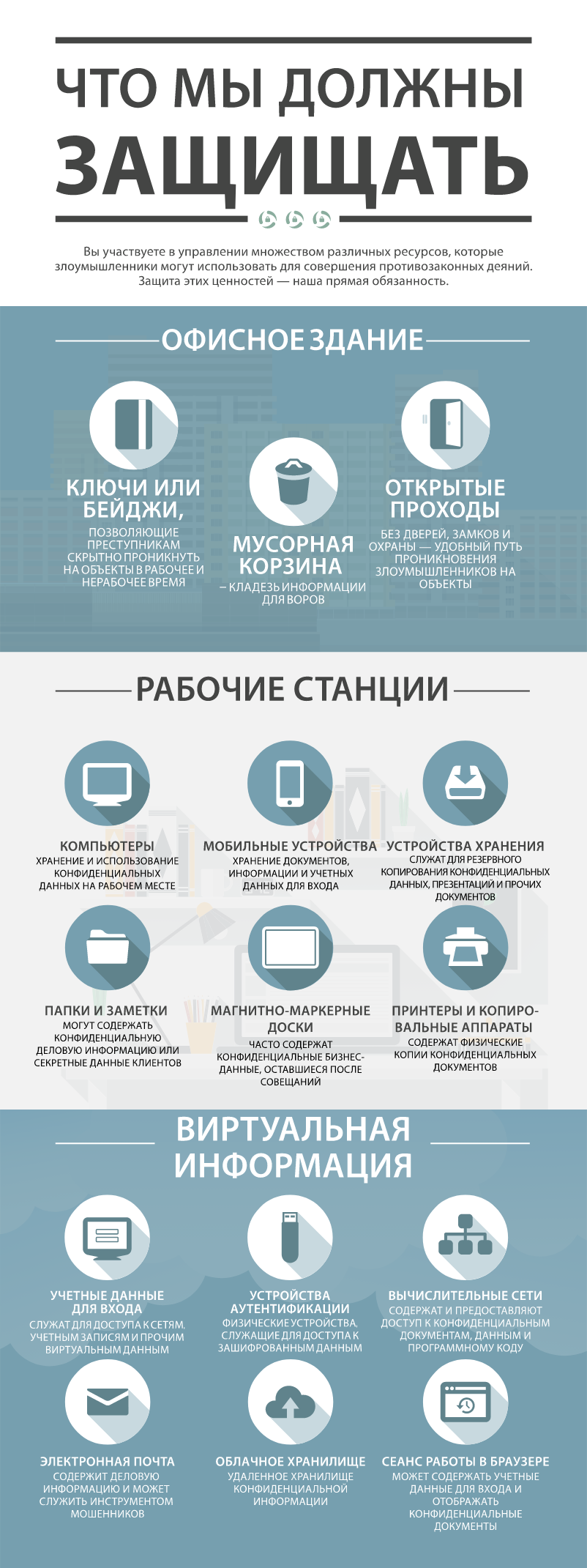

Давайте рассмотрим, какие виды информации обычно становятся целью воров.

Виды конфиденциальной информации

Итак, если мы постараемся выделить какие-то категории, мы можем сказать, что данные у нас бывают следующих видов:

Персональные данные — это любые непубличные данные, создаваемые, собираемые или хранимые организацией. Конфиденциальные данные могут размещаться на различных носителях, включая физические и электронные.

Персональные данные включают в себя информацию о физических лицах (сотрудниках, партнерах, держателях банковских карт и т. п.). ими могут быть:

- Почтовые адреса, адреса электронной почты и номера телефонов

- Сведения о расовой, этнической и гендерной принадлежности сотрудника

- Номера водительского удостоверения и страхового свидетельства (полностью или частично)

- Дата рождения

- Место рождения

- Пароли и учетные данные

- Данные медицинского характера, включая консультации врачей, и сведения о медицинской страховке

- Биометрические данные (например, отпечатки пальцев, тембр голоса или клавиатурный почерк)

Конфиденциальные данные — не все персональные данные одинаково конфиденциальны. В общем случае можно выделить несколько разновидностей особо конфиденциальных персональных данных. Среди них:

- Номер страхового свидетельства

- Сведения о налогах и налоговых вычетах

- Номера банковских счетов и остатке на этих счетах

- Данные кредитных и дебетовых карт

- Учетные данные для входа

- Точные данные геопозиционирования (широта и долгота)

Данные организации (коммерческая тайна) — защищаемые данные могут включать в себя и конфиденциальную информацию организации. В частности, в нее могут входить следующие сведения:

- Интеллектуальная собственность и данные исследований

- Планы продаж и маркетинговых мероприятий

- Бюджеты и финансовая информация

- Контракты с заказчиками и трудовые договора

- Деловые заметки и электронные письма

Методы и правила работы с различными видами защищаемых данных в организации должны быть установлены руководством ( или отдельными специалистами при участии руководства) и закреплены в одном из разделов специального документа, называемого «политикой безопасности» предприятия.

Что необходимо защищать

Методы защиты

Рассмотрим основные, типовые, самые простые и широко распространенные (еще много других общих слов) методы защиты информации.

Парольная защита

Придумывая пароль для своего компьютера и других устройств, постарайтесь сделать его как можно более надежным и трудным для угадывания. Кроме того, не следует использовать один пароль для разных учетных записей. Тогда в случае компрометации одной из них хакеры не получат доступ ко всем защищенным сайтам, которые вы используете.

То, что обычно происходит в современных организациях с паролями, отлично характеризует ролик компании Антивирус Касперского:

Давайте не будем вот такими?))

Передовой практический опыт гласит — лучше всего использовать длинные и сложные пароли, состоящие из случайных символов. Однако пароль не должен быть слишком сложным и трудным для запоминания. В него полезно включить числа и заглавные буквы. Длина пароля должна быть не меньше восьми символов. Вот несколько способов создания хорошо запоминающихся паролей, которые злоумышленникам трудно подобрать:

- Составьте пароль из 8 или более случайных слов, между которыми поместите случайный символ (например, cheshirequadr@antjuxtapose).

- Вам будет легче запомнить пароль, если он состоит из отдельных слов.

- Пароль будет более надежным, если вы возьмете случайные слова.

- Возьмите обычную фразу и сделайте из нее аббревиатуру.

- Например, предложение I live at 222 Main Street in New York становится паролем Ila222msiNY.

- Вставив числа в достаточно сложную аббревиатуру или заменив символы внутри нее, вы создадите пароль, практически полностью защищенный от подбора (Il@#222ms^iNY).

И главное — храните пароль в секрете!

Шифрование

Высокие технологии, сделавшие возможным создание облачных хранилищ, заметно упростили обмен информацией. Тем не менее, важно заранее проверять, одобрено ли использование таких служб ИТ-отделом. Использование подобных сайтов для хранения конфиденциальной информации может нести риски для безопасности, поскольку в этом случае информация хранится вне досягаемости организации.

Обязательно соблюдайте политики нашей компании в отношении облачных сервисов и не забудьте о предосторожности:

- Не работайте с онлайн-хранилищами данных, использование которых не разрешено в Вашей организации.

- Делитесь файлами только с теми коллегами, которые уполномочены для доступа к содержащейся в них информации

- Используйте для подключения к облачным службам только безопасное соединение

- Не отправляйте письма, содержащие конфиденциальную информацию, на личный ящик электронной почты

- Сведите к минимуму количество мест хранения данных; копируйте данные только при необходимости

И запомните — осторожность никогда не бывает излишней! Принимайте необходимые меры предосторожности (как на рабочем месте, так и дома), чтобы обеспечить безопасность конфиденциальных данных.

Защита ценных данных

Итак, мы изучили основные подходы к обеспечению безопасности данных внутри и вовне офиса. Надеемся, теперь вы будете увереннее применять и соблюдать стандарты нашей компании.

При исполнении рабочих обязанностей вы сталкиваетесь с огромным объемом конфиденциальной информации. Вы наверняка удивитесь, когда узнаете о строгих мерах защиты, необходимых при работе с львиной долей этой информации. Спросите себя: «Использую ли я передовые практические методы в своей работе? Что можно предпринять, чтобы повысить защищенность моих данных?»

К сожалению, Вы все равно будете сталкиваться с противодействием и даже глупостью пользователей, как например тут (отфильтруйте всю маркетинговую информацию из видео):

Основные итоги и выводы

- Использовать только безопасные и доверенные сети Wi-Fi.

- Использовать надежные пароли и подумать о применении устройств шифрования данных для защиты конфиденциальной информации.

- При возникновении любых вопросов, связанных с безопасностью данных, изучите политику компании или обратитесь к своему руководителю.

Примеры

С помощью этих примеров, вы можете объяснить вопросы информационной безопасности Вашим сотрудникам или потренировать их на предмет понимания ИБ:

Пример 1: Просматривая папку входящих писем на работе, сотрудница наткнулась на электронное письмо от неизвестного отправителя, посланное с адреса в домене ее компании. Тема письма гласила: «Внимание! На вашем компьютере обнаружен вирус. Необходимо срочно принять меры!»

Тело письма содержало просьбу предоставить учетные данные для входа в ее компьютер, чтобы ИТ-отдел компании смог тщательно просканировать систему и уничтожить возможные вирусы.

Почему она должна отнестись к электронному письму с подозрением? Варианты:

- Если ей незнаком адрес электронной почты отправителя, письмо наверняка фишинговое.

- Подлинное электронное письмо не будет содержать требования поделиться конфиденциальной информацией.

- Сотрудница не заметила никаких признаков вирусной активности на своем компьютере, поэтому электронное письмо наверняка фальшивое.

Правильным является ответ 2 — сотрудница должна уведомить ИТ-отдел своей компании о возможной компрометации системы безопасности и показать сотрудникам отдела полученное электронное письмо. Осторожность никогда не бывает излишней.

Кроме того, не забудьте тщательно изучить адрес электронной почты отправителя. Если он содержит опечатки или выглядит лишь похожим на нужный адрес, значит письмо могло быть отправлено злоумышленником.

Пример 2: Сотрудница собирается поехать в отпуск на неделю, навестить семью. Она предполагает, у нее будет некоторое количество свободного времени рано утром и поздно вечером. Она хочет поработать над большой презентацией PowerPoint, которую собирается представить по возвращении из поездки, однако эта презентация содержит конфиденциальные финансовые данные об одном из клиентов ее организации.

Она не уверена, можно ли ей брать рабочий ноутбук с собой в поездку. Как ей лучше поступить? Варианты:

- Отправить презентацию на личный ящик электронной почты.

- Загрузить презентацию PowerPoint в свое личное облачное хранилище.

- Взять с собой в поездку ноутбук, поддерживающий шифрование.

Правильным является ответ 3. Чтобы защитить конфиденциальные данные, сотруднице следует воздержаться от копирования каких-либо данных или размещения данных в онлайн-хранилище, использование которого не разрешено компанией.

ЗАКЛЮЧЕНИЕ

Спасибо за внимание! Я постараюсь продолжать эту рубрику и в следующий раз мы поговорим про политики ИБ.